最新消息

[iThome文章分享] 惡意驅動程式PoorTry被用於抹除EDR系統主要元件

攻擊者使用含有弱點的驅動程式,從而得到系統核心層級的權限,干擾防毒軟體或EDR運作,其中一種被勒索軟體駭客利用的驅動程式PoorTry(或叫做BurntCigar),最近被發現更具破壞威力。

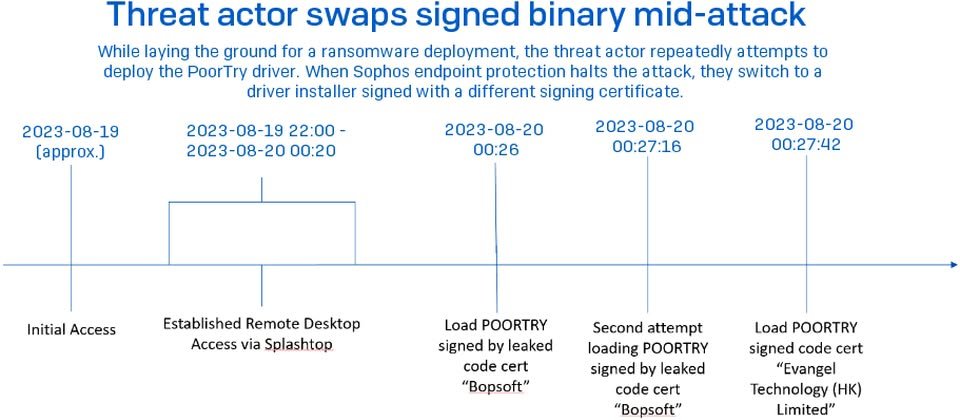

資安業者Sophos在今年7月的勒索軟體RansomHub攻擊行動裡,看到駭客試圖加密電腦檔案,而被他們的端點防護機制CryptoGuard攔截。研究人員在事件調查的過程中,發現駭客在數臺電腦部署PoorTry及載入工具StoneStop,而這些新版惡意工具與過往最大的差異,在於阻擾端點防護系統運作的方式。

研究人員指出,這起攻擊行動的過程裡,駭客利用這種惡意驅動程式來破壞EDR系統的運作,像是移除或是竄改核心通知功能,他們總共看到7個裝置輸入和輸出控制(IOCTL)程式碼傳送到EDR核心模式的元件,然後利用EDR Killer的功能終止相關處理程序,並抹除這類系統的重要EXE、DLL檔案,使得EDR系統無法再度運作。

他們特別提及,去年趨勢科技發現的PoorTry其實已納入相關的破壞功能,但直到這起攻擊行動才實際運用。

針對這樣的態勢,研究人員指出,PoorTry發展至今,已從原本單純讓防毒軟體、EDR與系統脫鉤的工具,發展成類似Rootkit的惡意軟體,不只能對於控制低階作業系統功能的API進行控制,也可以直接從磁碟破壞EDR系統,從而為勒索軟體的加密工作鋪平道路。目前他們已確認有5個勒索軟體駭客組織使用這項工具,這些組織是:BlackCat、Cuba、LockBit、Medusa、RansomHub。

此惡意驅動程式最早在2022年底由資安業者Mandiant、Sophos、SentinelOne不約而同發現,趨勢科技隔年發現勒索軟體駭客BlackCat用於另一波的行動,並指出駭客為該驅動程式加入許多新功能。